[ID] Setup Koneksi Site-to-Site VPN Tanpa IP Publik Menggunakan MikroTik dan VPS Murah

Membangun koneksi antar kantor atau cabang agar semua perangkat di satu lokasi bisa berkomunikasi langsung dengan perangkat di lokasi lain…

![[ID] Setup Koneksi Site-to-Site VPN Tanpa IP Publik Menggunakan MikroTik dan VPS Murah](/machine-state/content/images/size/w2000/2025/12/1-h6wgduc33fjs0rfhbljtvw.png)

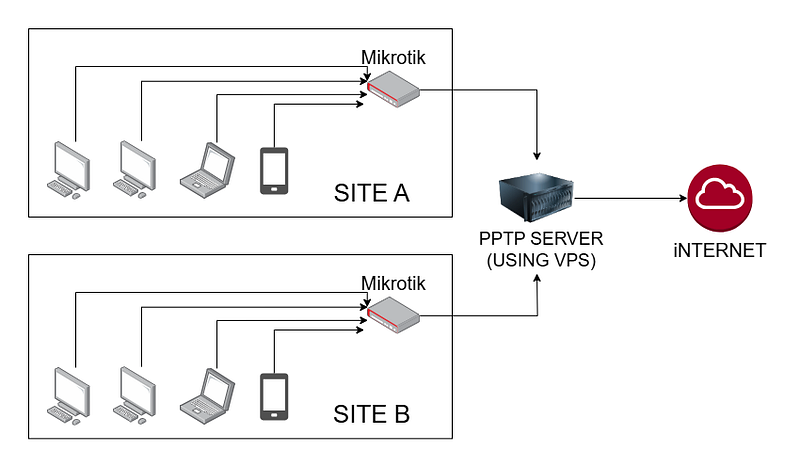

Membangun koneksi antar kantor atau cabang agar semua perangkat di satu lokasi bisa berkomunikasi langsung dengan perangkat di lokasi lain adalah kebutuhan umum dalam dunia bisnis saat ini. Biasanya hal ini dilakukan dengan Site-to-Site VPN, namun banyak perusahaan kecil atau lokasi remote tidak memiliki IP publik statis di masing-masing site — membuat setup konvensional menjadi tidak memungkinkan.

Namun jangan khawatir. Dengan MikroTik sebagai router di kedua site, dan VPS murah dengan IP publik sebagai server PPTP, Anda tetap bisa membangun koneksi Site-to-Site VPN yang stabil dan aman.

Konsep Arsitektur

Kedua MikroTik akan bertindak sebagai VPN client yang membangun tunnel ke VPS. Setelah tunnel terbentuk, kita akan buat routing agar trafik antar kedua LAN bisa berjalan transparan. Anda bahkan bisa mengakses printer, CCTV, atau file server di Site B dari Site A, dan sebaliknya.

Kebutuhan Perangkat

- 1x VPS dengan IP publik (minimal 512MB RAM, Ubuntu/Debian)

- 2x MikroTik Router (Site A dan Site B)

- Koneksi internet stabil di kedua site

Langkah-langkah Setup

Setup PPTP Server di VPS (Ubuntu/Debian)

- Install PPTP server

sudo apt update

sudo apt install pptpd- Konfigurasi IP pool dan jaringan VPN

Edit /etc/ppp/chap-secrets:

localip 192.168.200.1

remoteip 192.168.200.10-20Aktifkan IP Forwarding:

sudo sysctl -w net.ipv4.ip_forward=1Edit /etc/sysctl.conf dan pastikan:

sitea pptpd passworda *

siteb pptpd passwordb *Aktifkan IP Forwarding:

sudo sysctl -w net.ipv4.ip_forward=1Edit /etc/sysctl.conf dan pastikan:

net.ipv4.ip_forward=1Tambahkan NAT di iptables (asumsi interface internet adalah eth0):

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADESimpan aturan jika perlu:

sudo apt install iptables-persistentRestart layanan:

sudo systemctl restart pptpd

sudo systemctl enable pptpdSetup MikroTik di Site A dan B (VPN Client)

Masuk ke Winbox atau WebFig di masing-masing MikroTik.

A. Buat PPTP Client (contoh untuk Site A):

PPP > Interface > Add New > PPTP Client

- Name:

pptp-to-vps - Connect To:

[IP VPS] - User:

sitea - Password:

passworda - Use Peer DNS: No

- Add Default Route: No

- Allow: mschap2, mppe encryption

- Dial Out: Enable

Add Default Route= No

Klik OK dan pastikan status menjadi Connected.

B. Buat IP Address ke interface PPTP

IP > Addresses > Add

- Address:

192.168.200.10/24(Site A) - Interface: pptp-to-vps

(Lakukan hal yang sama di Site B dengan IP 192.168.200.11/24)

C. Routing ke jaringan lawan

Di Site A, misal LAN Site B = 192.168.2.0/24, maka:

IP > Routes > Add

- Dst Address:

192.168.2.0/24 - Gateway:

192.168.200.11

Di Site B, jika LAN Site A = 192.168.1.0/24, maka:

IP > Routes > Add

- Dst Address: 192.168.1.0/24

- Gateway: 192.168.200.10

NAT Bypass untuk VPN Traffic

Agar VPN tidak terkena masquerade NAT, lakukan ini di masing-masing MikroTik:

IP > Firewall > NAT

- Chain:

srcnat - Src Address:

192.168.1.0/24(atau192.168.2.0/24) - Dst Address:

192.168.2.0/24(atau192.168.1.0/24) - Action:

accept

Letakkan rule ini di atas masquerade rule default.

Uji Coba dan Validasi

- Coba ping dari PC di Site A ke printer atau IP lain di Site B.

- Cek akses file server, kamera, atau server lokal antar site.

- Pastikan koneksi tetap stabil dalam jangka waktu lama.

Opsi Otomatisasi

- Tambahkan script scheduler di MikroTik untuk mengecek dan auto-reconnect PPTP jika putus.

- Gunakan Netwatch untuk monitoring tunnel.

Kelebihan dan Kekurangan

✅ Kelebihan:

- Tidak butuh IP publik di kedua site

- Biaya sangat rendah (hanya butuh VPS murah)

- Full access antar LAN

- Bisa diskalakan (hub-and-spoke)

❌ Kekurangan:

- Keamanan terbatas (PPTP sudah deprecated)

- Tidak cocok untuk transfer data besar (overhead tunnel)

- Jika VPS down, semua site akan terputus

Kesimpulan

Dengan MikroTik dan VPS murah, Anda bisa membangun Site-to-Site VPN meskipun tanpa IP publik. Pendekatan ini cocok untuk UKM, sekolah, kantor cabang, atau proyek integrasi jaringan yang membutuhkan efisiensi biaya.

Meski PPTP sudah cukup untuk tahap awal, kami sarankan upgrade ke protokol lebih aman seperti L2TP/IPsec atau WireGuard jika infrastruktur sudah mapan.

Artikel ini adalah bagian dari Machine State — publikasi resmi ARSA Technology untuk eksplorasi sistem cerdas dan teknologi masa depan.

This article is part of Machine State — ARSA Technology’s official publication exploring intelligent systems and future tech.

Ditulis oleh Hilmy Izzulhaq

Founder @ ARSA Technology — 7 tahun membangun solusi AI Vision & IoT di industri berat, parkir, dan smart city.